烏魯木齊勒索病毒信息資產保護關鍵措施

選擇合適的加密技術:使用強加密算法來確保敏感數據的安全。定期更新和修復加密設備,防止其出現漏洞。在傳輸過程中,可以使用加密工具來確保數據在傳輸過程中的安全性。提高員工素質及技能水平:提高員工的素質和技能水平對于保障數據安全至關重要。企業應鼓勵和支持員工參加相關的培訓課程和認證考試,以增強他們的專業技能。同時,企業也應注重員工的職業道德教育,培養他們自覺維護企業和客戶利益的責任感。遵守相關法規和標準:企業在保證數據安全和隱私保護的同時還應遵守國家法律法規以及行業技術標準等要求。這些要求可能涉及到數據收集、處理和存儲等方面。通過遵循相關法律法規和標準。員工信息安全培訓應包括哪些方面?烏魯木齊勒索病毒信息資產保護關鍵措施

信息資產保護

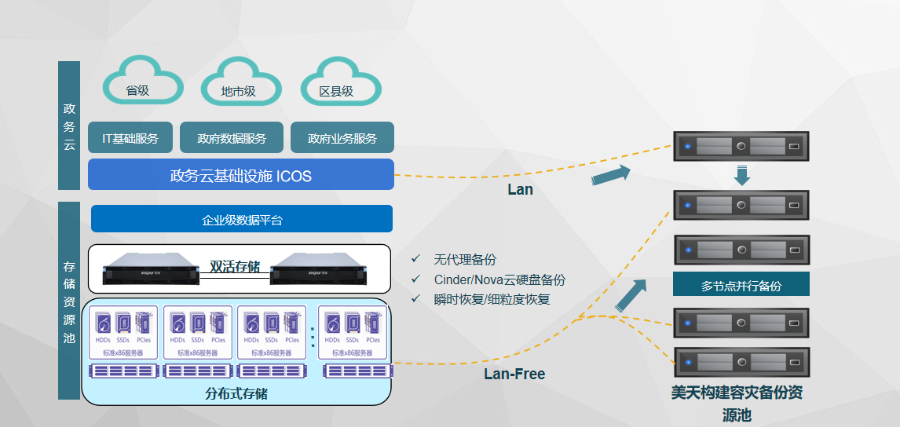

數據分類與分級管理首先,我們需要對數據進行分類和分級管理。根據數據的敏感性和重要性,將數據分為不同的等級,如公開級、內部級、秘密級、機密級等。針對不同等級的數據,采取相應的安全防護措施,確保數據的安全性和可用性。數據加密與數據加密是保護數據安全的重要手段之一。通過對敏感數據進行加密處理,可以確保數據在傳輸和存儲過程中的安全性。同時,我們還需要建立完善的機制,確保在需要時能夠方便地數據,以滿足業務需求。數據備份與恢復數據備份是防止數據丟失和損壞的有效手段。我們需要定期備份重要數據,并存儲在安全可靠的存儲介質中。一旦數據發生丟失或損壞,我們可以及時恢復數據,確保業務的連續性。安徽軟件信息資產保護方面有哪些技術手段可以用于信息資產保護?

用戶權限管理角色定義與分配:根據組織的業務需求和安全策略,定義不同的角色(如管理員、普通用戶、審計員等),并將相應的權限分配給這些角色。確保每個角色的權限邊界清晰,避免權限重疊。定期審查與更新:定期審查用戶的權限和角色,確保他們仍然符合較小權限原則。對于離職員工或崗位變動的員工,及時調整或撤銷其訪問權限。權限審批流程:建立明確的權限審批流程,確保所有權限請求都經過適當的審核和批準。這有助于防止未經授權的訪問請求。三、身份驗證機制多因素認證(MFA):實施多因素認證,要求用戶提供兩種或更多種不同類型的驗證因素(如密碼、手機驗證碼、生物特征等)來確認其身份。這增加了攻擊者非法訪問系統的難度。

隨著技術的不斷發展,我們還需關注一些新興的安全技術和趨勢。例如,區塊鏈技術因其去中心化、不可篡改的特性,在數據溯源、防篡改等方面具有廣泛應用前景。人工智能和機器學習技術則可以用于智能識別和分析安全威脅,提高安全防護的效率和準確性。此外,隨著物聯網設備的普及和5G等通信技術的推廣,我們還需要關注物聯網安全和邊緣計算安全等新興領域的發展。在數據安全與信息資產保護方面,企業還需注意法律法規的遵循和合規性要求。各國都在加強數據安全和個人隱私保護方面的立法工作,企業應密切關注相關法律法規的更新和變化,確保自身的業務操作符合法律法規的要求。同時,企業還應積極參與數據安全標準和規范的制定和推廣工作,為行業的健康發展貢獻力量。未來信息安全領域的發展趨勢和挑戰有哪些?

未來信息安全領域的發展趨勢和挑戰呈現出多元化和復雜化的特點。以下是對這些趨勢和挑戰的詳細分析:

發展趨勢強化自動化和智能化:隨著網絡威脅的不斷演變和復雜化,信息安全技術將更加注重自動化和智能化。基于機器學習和人工智能的安全解決方案將逐漸普及,以提高威脅檢測和響應的效率和準確性。例如,通過人工智能技術對網絡攻擊行為進行分析和預測,可以提升網絡安全的防御能力。

加強跨界合作:信息安全問題已經超越了單一領域,需要跨界合作來解決。未來,將出現更多跨界合作的安全解決方案,包括與網絡運營商、云服務提供商、等的合作,共同應對網絡安全威脅。

推動新興技術應用的安全發展:云安全:隨著云計算的普及,云安全將成為重點關注的領域。未來,將出現更多針對云環境的安全解決方案,如云安全監控、數據加密、訪問控制等,以確保云環境下的數據安全。物聯網安全:隨著物聯網設備的普及,物聯網安全將成為重要的挑戰。未來,將出現更多針對物聯網設備的安全解決方案,如設備身份驗證、數據隱私保護、遠程漏洞管理等,以應對物聯網設備帶來的安全風險。

人工智能安全:人工智能的廣泛應用也帶來了新的安全風險。未來,將出現更多針對人工智能的安全解決方案。

如何制定和執行數據備份與恢復計劃?三亞軟件信息資產保護一體機

數據備份應存儲在何處以確保安全性?烏魯木齊勒索病毒信息資產保護關鍵措施

因此,在制定和實施信息安全策略時,我們需要充分考慮業務需求和安全要求的平衡性。例如,在采用加密技術時,我們需要權衡加密強度對性能的影響;在部署網絡安全設備時,我們需要考慮其對網絡帶寬和延遲的影響等。此外,信息資產保護還需要從戰略層面進行規劃和布局。企業應將信息安全納入整體戰略規劃中,明確信息安全的目標和原則,制定相應的戰略措施和行動計劃。同時,建立跨部門的協作機制,加強各部門之間的溝通和協作,形成合力共同應對信息安全挑戰。 烏魯木齊勒索病毒信息資產保護關鍵措施

- 三亞電腦信息資產保護方法 2025-05-04

- 河南電腦數據安全技術服務供應商 2025-05-04

- 張家口存儲數據安全技術服務費用 2025-05-04

- 重慶數據庫數據安全技術服務供應商 2025-05-04

- 南寧虛擬機信息資產保護支持 2025-05-04

- 保山服務器信息資產保護一體機 2025-05-04

- 吉林高級數據安全技術服務措施 2025-05-04

- 河南信息資產保護實例 2025-05-03

- 金昌智能信息資產保護供應商 2025-05-03

- 哈爾濱高級數據安全技術服務費用 2025-05-03

- 山東環保絕緣膠板平臺 2025-05-04

- ico9303護照識別價格 2025-05-04

- 電子身份證讀取設備定做價格 2025-05-04

- 常州酒店消防施工方案 2025-05-04

- 深圳阿波羅火焰探測器廠家 2025-05-04

- 浦東新區本地ERP系統銷售 2025-05-04

- 江蘇高質量傳感器批發廠家 2025-05-04

- 常州道路防爆配電箱銷售公司 2025-05-04

- 云南玻璃鋼絕緣凳有哪些 2025-05-04

- 電腦文件防泄密軟件技術 2025-05-04